Mise en place du télétravail

Ce projet m'a permis de décourvir la gestion des actifs informatiques dans un cadre non planifié : la mise en place du télétravail imposé. Ce projet m'a permis de me familiariser avec les techniques d'authentification, la sécurisation d'un réseau d'entreprise grâce au VPN, ainsi que le déploiment de postes de travail optimisé.

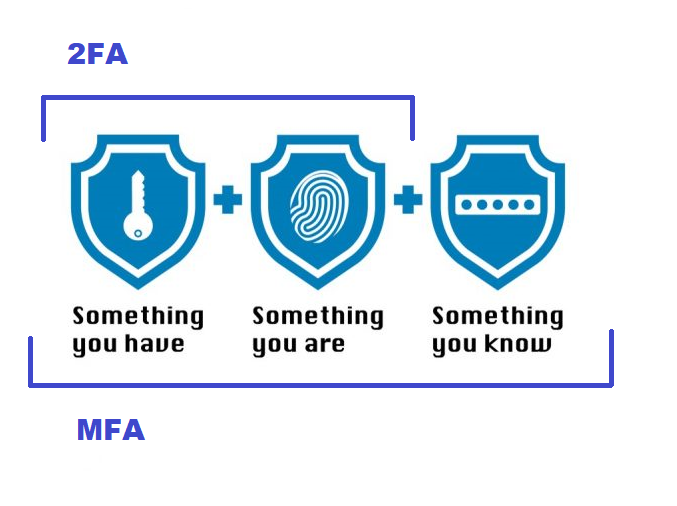

Lorsqu’un utilisateur veut accéder à un système d'information il doit dans un premier temps effectuer une procédure d'identification et d'authentification.

L'identification est une phase qui consiste à établir l'identité de l'utilisateur. Elle permet de répondre à la question : « Qui êtes-vous ? ». L'utilisateur utilise un identifiant (que l'on nomme « compte d'accès », « nom d'utilisateur » ou encore « login » en anglais) qui l'identifie et qui lui est attribué individuellement. Cet identifiant est unique.

L'authentification est une phase qui permet à l'utilisateur d'apporter la preuve de son identité. Elle intervient après la phase dite d'identification. Elle permet de répondre à la question : "Êtes-vous réellement cette personne ?". L'utilisateur utilise un « authentifiant » ou « code secret » que lui seul connait. Le code secret d'un utilisateur est une information personnelle qui ne doit en aucun cas être divulguée.

Le VPN (Virtual Private Network en anglais), est un système permettant de créer un lien direct entre des ordinateurs distants, qui isole leurs échanges du reste du flux de données se déroulant sur les réseaux de télécommunication. Cette solution d’utilisation d’un réseau sécurisé permet de répondre aux trois principes fondamentaux en termes de cybersécurité, à savoir, la disponibilité (propriété d’accessibilité et d’utilisabilité à la demande par une entité autorisée), l’intégrité (propriété d’exactitude et de complétude, propriété assurant que des données n’ont pas été modifiées ou détruites de façon non autorisée) ainsi que la confidentialité (propriété selon laquelle l’information n’est pas diffusée ni divulguée à des personnes, des entités ou des processus non autorisés).

Dans le cadre de ce travail, nous devions préconiser un outil de déploiement afin de configurer les postes de travail.

Windows Deployment service permet de déployer un poste client via le réseau, et de lui envoyer un système d'exploitation personnalisé, ainsi que diverses applications. Particulièrement utile dans le cas du télétravail ou d'un déploiement massif de poste, il va permettre une administration centralisée de la gestion des OS et application nécessaire à une entreprise. Il présente divers avantages